Vie di fuga

di Miguel Martinez

I.

I.

La nostra vita è sempre più virtualizzata.

Anzi, la virtualizzazione è ormai una condizione indispensabile per sopravvivere. Non puoi riempire il modulo più semplice, senza dare almeno un indirizzo mail e il numero di un cellulare.

La virtualizzazione assume innumerevoli forme diverse: dalla carta d’identità con il chip elettronico alle istruzioni al drone che porta esplosivi, al navigatore sull’auto…

La cosa fondamentale è capire che queste virtualizzazioni apparentemente diverse, sono separate tra di loro soltanto da un sottile muro di password, o da leggi la cui applicazione è quasi impossibile controllare.

Non possiamo nemmeno contare sul muro della concorrenza, come quello che una volta separava la sfera statunitense da quella sovietica del mondo: Amazon, Google, Facebook/Whatsapp/Instagram, Apple, Samsung, Microsoft sono ciascuno un monopolio nel proprio campo, intimamente legato agli altri monopoli; e tutti sono legati a stati-nazione (USA e secondariamente, Cina) con i propri interessi di dominio militare.

I dati possono scivolare da una categoria all’altra, per negligenza anche nostra, per hackeraggio, per modifica a qualche clausola contrattuale che comunque pochissimi leggono, o magari perché una ditta fallisce e i suoi creditori hanno diritto a spartirsi i capitali, tra cui giocano un ruolo decisivo proprio i dati.

Anzi, possono scivolare per legge:

“Il governo USA il 23 marzo 2018 ha emanato il “Cloud ACT” per il quale le autorità governative (ad esempio la NSA) possono accedere al Cloud (fisicamente i “server”) delle società statunitensi ed accedere ai dati da loro raccolti nei loro server anche se provenienti da paesi europei, cfr. qui: https://www.agendadigitale.eu/…/cloud-act-la-norma…/…“

Nessuna legge fisica impedisce di assemblare i dati delle mie preferenze musicali, dei libri che acquisto, delle immagini delle telecamere che mi ritraggono a spasso, del tipo di cibo che acquisto al supermercato, della posizione GPS del mio cellulare, dello smartwatch che misura i passi e i battiti del cuore, delle emozioni che emergono da ciò che scrivo, e di come quelle emozioni variano in rapporto a chi ho incontrato, all’ora, al tempo trascorso dall’ultimo pasto, a quanto ho camminato…

Finché sono solo i dati miei, poco importa.

Ciò che è in ballo è infinitamente più importante: se qualcuno mette insieme quei dati per centinaia di milioni di persone, riuscirà a prevederne e controllarne i comportamenti.

Un conto è sapere che Miguel Martinez ha due gatti e quindi mandargli la pubblicità di cibo per gatti, che probabilmente è ciò a cui pensiamo quando sentiamo parlare di privacy.

Un altro è sapere che per motivi che nessuno capisce, uno studio svolto su mezzo miliardo di casi dimostra che avere un numero pari di gatti e un numero pari di lettere nel cognome comporta un alto rischio assicurativo.

L’esempio è volutamente buffo, perché è esattamente il tipo di dato non intuitivo, da cui noi non ci possiamo difendere preventivamente, se non evitando di mettere il dato stesso nelle mani altrui.

Nessuna legge fisica impedisce poi la conservazione a tempo indeterminato di tutta questa mole di dati:

“In USA nessun dato viene mai eliminato, per la semplice ragione che in USA non esiste il diritto all’oblio. Ne consegue che quando noi cancelliamo qualsivoglia dato, o ad esempio ci cancelliamo da Google, Whatsapp o Facebook, questo NON significa che i dati che abbiamo inserito vengano cancellati ma solo che non sono più resi “pubblici”.

E non sappiamo cosa si potrà fare tra vent’anni con dati che oggi ci appaiono innocui.

Permettetemi di giocare per una volta la Hitler Card, non solo perché voglio vincere facile, ma perché questa volta ha un preciso senso storico: dati insignificanti nel 1918 – la fattura per una circoncisione, l’acquisto di un libro di preghiere in ebraico – avrebbero potuto assumere un valore improvvisamente interessante nel 1938.

Ovviamente non è possibile alcuna resistenza vincente, ma cosa possiamo fare, individualmente, per farci mangiare vivi il meno possibile, e per essere il meno possibile complici?

Cerchiamo, nei prossimi capitoli, di scambiarci piccoli consigli di sopravvivenza.

II.

Ho un nemico.

Alessandro è una persona molto gentile e intelligente, con una famiglia splendida e che mi ha anche ospitato a casa sua.

Dove mi ha raccontato qualcosa del suo lavoro.

Lui riceve uno stipendio svizzero (uno discreto, non lo stipendio minimo da cassiera di supermercato che sono appena 3500 euro al mese) per stare otto al giorno a un computer, a trovare trucchi per convincere le persone a passare qualche secondo in più su alcuni noti siti commerciali.

E’ un lavoro estremamente complesso, in continuo cambiamento, con tentativi incessanti per migliorare le tecniche di spionaggio, seduzione e controllo, che lui con un sorriso riassume così:

“Il mio lavoro è il Male”.

Non ho idea quanta gente ci sia al mondo che faccia lavori analoghi al suo, per conto di ditte pienamente legali o di servizi segreti o di criminali intercontinentali.

Diciamo un milione, dieci milioni, di persone molto abili, impiegate a tempo pieno, con risorse praticamente illimitate a disposizione?

Dall’altra parte ci sono io, la loro preda.

So che quella parolina “io” può irritare, come se mi stessi dando delle arie.

Dico “io”, non certo perché pensi che ce l’abbiano con me: ce l’hanno con tutti, tra cui anche me, a un posticino proprio in fondo alla scala.

Ma è importante capire che loro sono un’organizzazione, dall’altra parte ci sono semplicemente individui isolati, degli “io” appunto.

Rendiamoci subito conto che non c’è scampo: per la prima volta nella storia, ogni centimetro del pianeta è sorvegliato e controllato da migliaia e migliaia di satelliti in volo incessante, e non esiste più alcuna grotta in cui ritirarsi a fare vita da eremita.

Come dice giustamente il commentatore Roberto, è una tigre che ci tocca cavalcare.

Non essendo un esperto, non essendo pagato da nessuno, avendo mille altri interessi nella vita, e non volendo farmi emarginare dalle cose che mi interessano, cerco di sopravvivere alla tigre arrangiandomi alla giornata con alcuni espedienti che vi racconto, che magari cambierò anche in base ai vostri consigli.

Non possiamo evadere, ma possiamo eludere.

Nel caso mio, parto dal fatto che idealmente, il flusso informatico è unico. Ti dominano totalmente quando sanno tutto insieme.

Per cui la prima e ultima cosa è tenere separati i dati.

Si tratta di estendere il principio di buon senso per cui non raccontiamo i nostri fattacci personali su media che possono arrivare ovunque e restano indelebili.

Ora, su Facebook ti chiedono il numero di telefono e la foto, e se possibile tutto il resto, ed è fondamentale, perché vogliono ricostruire tutta la tua personalità insieme.

Per commentare su questo blog, basta invece scrivere un indirizzo email plausibile – anche This email address is being protected from spambots. You need JavaScript enabled to view it. va benissimo, non controlleremo mai – e inventarsi uno pseudonimo: se poi diventeremo amici, lo diventeremo fuori dai commenti a questo blog, nella vita reale.

Separare i dati, compartimentalizzare, riguarda anche gli strumenti che si usano.

Molto dipende dal lavoro che facciamo: se facessi il portapizze, probabilmente dovrei essere reperibili in ogni istante e ovunque.

Facendo il traduttore che lavora con varie agenzie e ditte, mi posso permettere di compartimentalizzare la mia vita informatica così:

- Un computer fisso. Grosso, con molta memoria, attaccato con un cavo al modem. Sarà pure geolocalizzabile, ma si trova nello stesso posto da dieci anni.

- Una macchina fotografica. Compatta, la porto spesso alla cintura, tengo spento il GPS (che purtroppo c’è). Poi scarico le foto nel computer, che resta quindi il punto debole.

- Un telefono cellulare all’antica. Con cui posso mandare SMS e telefonare. Credo che sia facilmente geolocalizzabile (ci sarà la lista di tutte le antenne che aggancia), ma di me racconta il meno possibile. Voglio che chi porta in giro le mie telefonate e i miei messaggi sia il più stupido possibile: non deve essere quindi smart.

- Un navigatore, per quando viaggio. Che dice dove sono. Forse dice anche chi sono alla ditta (ovviamente cinese) che mi ha venduto il navigatore. Ma non credo che per rompere le scatole a casi isolati come il mio, la ditta cinese si metta d’accordo con Google per dire dove sono.

Con questi quattro dispositivi mi sono trovato finora perfettamente a mio agio, posso lavorare, viaggiare, commerciare, corrispondere, condividere. E soprattutto staccarmi quando sono fuori casa.

Ovviamente, avrei potuto gestire molto meglio ciascuno di questi dispositivi.

Ad esempio, qualunque esperto di sicurezza ti dirà che è meglio usare un modem che funzioni esclusivamente via cavo, senza permettere un accesso via wifi, e avrei dovuto controllare meglio al momento di fare il contratto; ma poi si scopre che anche i modem via cavo hanno i loro rischi…

Oppure, quando ho preso il cellulare, avrei dovuto prenderlo con la doppia SIM, in modo da avere un numero di telefono (a ricarica mensile) per la mia vita normale, e un secondo (a consumo) per fare registrazioni a siti e simili.

Il navigatore potevo anche farlo comprare da un amico: l’ho fatto adesso per una mia amica, e quindi la ditta cinese – nell’improbabile caso che gli interessi cosa faccio – potrà trovare un Miguel Martinez che si aggira contemporaneamente dalle parti di Venezia e di Napoli.

Nel prossimo capitolo vi dico qualcosa su come utilizzo il computer – browser, email, “social”, password e così via.

III.

Qui userò spesso il fastidioso pronome io.

E’ importante però perché non ho assolutamente le competenze per suggerire qualcosa.

Racconto semplicemente le mie tecniche personali di elusione, perché la mia è un’esperienza limitata, da autodidatta.

Inoltre, io sono una persona priva di qualunque importanza, per cui non mi devo preoccupare seriamente di venire spiato in quanto individuo da nessuno: vengo spiato solo in quanto essere umano, come tutta la nostra specie.

Infine, probabilmente diverse cose che faccio sono proprio sbagliate, e mi farebbe piacere quindi cambiarle.

Qualsiasi singola tecnica può essere sbagliata o sorpassata, ma credo profondamente al principio su cui si devono basare tutte le tecniche.

Si tratta della compartimentalizzazione: teniamo diviso ciò che i nostri sfruttatori vorrebbero tenere unito.

Nel mio caso, separo:

Computer fisso, macchina fotografica, telefono cellulare semplice, navigatore…

Hardware e sicurezza

Ho un computer assemblato a suo tempo da un computeraro. Posso aprirlo fisicamente, pulirlo, e soprattutto ha diversi dischi rigidi e la possibilità di aggiungerne ancora.

Senza telecamera o microfono incorporati, che sono spesso la fonte di guai (e mi permette di sorridere tutte le volte che arriva il messaggio dell’anonimo che dice di avermi filmato attraverso la mia telecamera mentre guardavo dei siti porno).

Probabilmente ha molte vulnerabilità, legate anche alla vetustà dei componenti.

L’antivirus probabilmente non è dei migliori, non so molto di firewall e affini, e condividerei volentieri suggerimenti. Su come evitare attacchi esterni e disastri, ma soprattutto su come mantenere la propria autonomia.

Sistema operativo

Uso Microsoft Windows: chi usa Linux mi dice che è una pessima scelta. Microsoft a ogni aggiornamento prova a convincerti a dargli tutti i tuoi dati, ed è anche pesante e lento.

Però non mi sono preso la briga di imparare a usare Linux, e lavoro con gente che mi manda esclusivamente file Word, e non so se riuscirei a restituirli in maniera impeccabile usando un altro sistema operativo (se si può, fatemi sapere).

Quindi, Windows, dicendo di “no” a tutte le preferenze non indispensabili, e soprattutto alla posta o ai browser di Microsoft.

Browser

Come browser, uso Firefox. Innanzitutto perché non è di Microsoft e non è di Google – compartimentalizzare.

Firefox permette di aggiungere numerosi utili add-on.

Eccone alcuni che adopero:

- Auto-Delete Cookie, che cancella i cookie dalle schede chiuse

- FeedBro, per seguire siti vari

- OneTab: prima di chiudere il browser, posso salvare e ordinare le schede che mi interessano

- Privacy Possum, che nutre di dati falsi chi cerca di seguire ciò che faccio

- Track Me Not, che inventa domande cretine per i motori di ricerca

- Tranquility Reader, che permette di leggere articoli interi senza pubblicità, interruzioni e fuffa

Ma soprattutto, uso Firefox Multi-Account Containers, che sono l’essenza della compartimentalizzazione: piccole “scatole” con colori diversi, in cui aprire vari tipi di siti, sempre sulla stessa finestra di Firefox.

In pratica, posso aprire ad esempio Facebook in un proprio “container”, dove il robottino di Zuckerberg potrà rovistare e spiare e scoprire che… ogni tanto guardo pagine Facebook e nient’altro.

Google invece verrà a sapere che ogni tanto faccio ricerche su Google, ma non che frequento il sito Kelebek.

Mentre Dagospia non verrà a sapere nulla sul mio conto in banca.

Ovviamente anche i container non saranno infallibili, ma il principio è fondamentale. E mi rassicura il fatto che tutte le volte che apro siti come Youtube, mi accolgono come se non mi avessero mai visto prima.

Ogni tanto alterno usando Tor, se non altro per il piacere di far credere che io scriva dalla Mongolia o dall’Alaska; e sarebbe bene che tutti almeno lo scaricassero.

Motore di ricerca

Tutte le curiosità della specie umana, da pizzerie aperte dopo le 23 a terzo sovrano dell’Ungheria dopo Santo Stefano a fruste per sadomaso, passano con milioni di interessanti sfumature, attraverso un’unica azienda, che deve rendere conto solo (e solo in parte) al diritto statunitense.

Dare anche me stesso in pasto a questa azienda è un po’ troppo, almeno alla mia età: qualche anno fa, andavo su Google senza troppi problemi.

Qui avevo suggerito di usare Startpage, poi ho scoperto che appartiene a una misteriosa ditta che si occupa di pubblicità.

Per ora, le ricerche le faccio:

- prevalentemente con Duckduckgo, che ho impostato come motore di ricerca

- Inevitabilmente, Google è un po’ meglio, e quando sono costretto, lo apro rinchiudendolo nel suo container (vedi sopra), oppure aprendolo in un altro browser (di solito Brave).

Sarà sufficiente per battere le migliori menti del mondo che lavorano giorno e notte per controllare me e te? Forse sì, perché partono dal presupposto che il 90% sceglie la via più comoda.

Password

Fino a non molto tempo fa, usavo quasi le stesse password, abbastanza banali, su decine di siti, che ci dicono è l’errore più grossolano e stupido che un utente possa fare.

Non memorizzo (più) le password sul browser: le tengo tutte su Keepass, che dopo i primi giorni diventa semplicissimo – mi basta ricordare un’unica password di una quarantina di caratteri. Non contiene una sola parola che si trovi tal e quale nei dizionari, ma è costruita usando frammenti di varie lingue e riguarda una piccola storia personale.

Per darvi un suggerimento estremo, ovviamente da non copiare alla lettera:

Ma1 libste libro est :a Deevine kommed! bai Phlorentine poetA

che se ci pensate, non è tanto difficile da ricordare e ha una sicurezza di 279 bit. Ora, da 128 bit in su è “molto forte”, quindi vi basta qualcosa di molto meno complicato. A quel punto, potete generare password diverse per ogni sito, senza doverne memorizzare nemmeno una (tipo jBvHZ5mSzz,,^&\Nl35:X[@Z:G>tZP).

L’importante è non dimenticarsi mai l’unica password, e salvare la database su vari computer. Io ho un giro di amici fidati con cui le condivido, dovesse saltare il mio computer.

Posta

La posta la leggo quasi esclusivamente offline, scusate il centesimo anglicismo.

Compartimentalizzare. Chi mi vende il sistema operativo non ha il diritto di leggere pure la mia posta.

Non usare quindi i lettori di posta proprietari, come Outlook.

Da quando è morta la compianta Eudora, uso Thunderbird (assieme al suo calendario e indirizzario). Ci sono alcune cose tecniche che non mi piacciono (ad esempio il fatto che non esista un facile archivio di file in cui andare a pescare gli allegati), ma temo che non abbia concorrenti.

L’indirizzo di posta è invece un problema.

Avevo degli indirizzi datimi da un piccolo server amico (tipo, invento, This email address is being protected from spambots. You need JavaScript enabled to view it.), che però hanno cessato di funzionare, e gli indirizzi più o meno personali, magari legati a un sito di proprietà tipo This email address is being protected from spambots. You need JavaScript enabled to view it. (non esiste, me lo sono inventato) tendono essere respinti o a avere un basso livello di sicurezza.

Per cui per anni ho usato indirizzi gmail, come quello che compare su questo blog. Sapendo che Google riesce a realizzare il sogno della KGB, leggendo tutta la posta che gli passa per le mani.

Per fortuna adesso esiste https://protonmail.com/">protonmail.com, che risponde solo alle leggi svizzere.

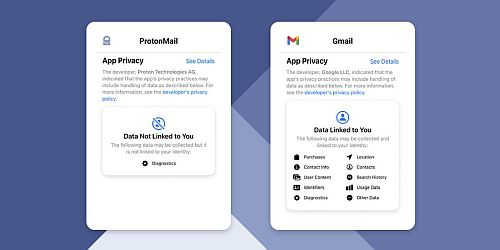

La differenza con gmail è riassunta in questa tabella:

Protonmail ha una versione gratuita con un’archiviazione ridotta (ma si tratta sempre di 500 mb, e potete svuotarla regolarmente se volete), e una a pagamento, per 48 meritatissimi euro all’anno.

Quindi consiglio vivamente a tutti di provarlo, almeno per avere anche un indirizzo non pubblico.

Protonmail sta anche sviluppando un (ariscusate gli anglicismi) un drive su cloud, insomma la possibilità di mettere una copia, criptata, del vostro computer in un luogo sicuro, per il giorno in cui vi si sfascia tutto.

Attualmente uso Backblaze, che costa poco, è criptato, ne parlano tutti bene, ma mi fido il giusto visto che si trova negli Stati Uniti.

E quindi?

Vi ho raccontato di come cerco, da incompetente, di eludere a un sistema di criminalità planetaria senza precedenti nella storia.

Lo so, ci siamo talmente abituati, e fa talmente comodo, che non ce ne rendiamo conto, ma alla fine la questione è quella.

Cerco di vendermi il meno possibile. Per usare una frase orrendamente maschilista (ma efficace), sono una demi-vierge del dispositivo informatico.

Comunque, con i sistemi che uso, mi trovo benissimo: non richiedono troppa fatica, e riesco a fare quasi tutto ciò che mi interessa.

Il quasi riguarda le interazioni con chi dà per scontato che si debba essere totalmente venduti a gratis.

Che finché è l’idraulico che ti chiede di mandargli la foto “su Whatsapp” della perdita nel tubo, va bene. Gli dici di no e siccome pago io, si arrangia.

Va meno bene quando lo Stato italiano esige che tu acquisti un oggetto che ti faccia spiare giorno e notte da uno Stato straniero, per poter avere un piccolo sconto. Chiamato anch’esso con anglicismo, cashback.

Ma ne riparleremo.

Add comment